Comme nous sommes constamment en ligne sur le Web, il existe différents dangers sur Internet qui doivent être abordés. Le TCS aimerait participer activement à la lutte contre ces dangers et risques et est donc devenu membre de la SISA Swiss Internet Security Alliance.

Les mots de passe se doivent d’être spéciaux – comme les licornes!

- Les mots de passe sont les clefs qui donnent accès à vos données – particulièrement en ligne. Savez-vous combien de comptes différents vous possédez?

- La première chose que font les pirates informatiques après avoir volé vos informations de compte, c’est essayer d’accéder à toutes sortes de services avec ces mêmes données. Si vous utilisez un seul mot de passe pour tous vos comptes, considérez-les comme étant tous piratés.

- Il n’est pas rare que les prestataires de service se fassent pirater et perdent les informations de compte de leurs clients, telles que leurs adresses e-mail et leurs mots de passe.

- Choisir des mots de passe forts et uniques est fondamental pour protéger vos données en ligne. Ne réutilisez jamais un ancien mot de passe! Un gestionnaire de mots de passe vous permet de gérer plusieurs mots de passe complexes.

TCS Livret Cyber Protection – on n’est jamais trop protégé

On entend sans cesse parler d’usurpateurs de données, de fraude en ligne et d’autres activités criminelles dans le monde numérique. Vous pouvez vous protéger intégralement contre les conséquences de ce nouveau type de menaces grâce au TCS Livret Cyber Protection.

En savoir plusLe saviez-vous ?

Le piratage: un jeu d’enfant | Après avoir volé un mot de passe, les pirates vont essayer de l’utiliser sur tous les comptes qui appartiennent à la personne concernée. |

Violations de données | Le danger est réel : Liste des vols de données (en anglais) |

Forts et spéciaux | Les mots de passe forts sont uniques et se composent d’au moins 10 caractères (chiffres, majuscules et minuscules, caractères spéciaux). |

Pas de recyclage ! | Ne réutilisez jamais un mot de passe pour vous connecter à d’autres services. |

Gestionnaire de mot de passe | Un gestionnaire de mot de passe vous permet de générer et de gérer plusieurs mots de passe complexes. |

2 minutes | Un programme informatique a besoin de moins de 2 minutes pour pirater un mot de passe de 5 caractères composé uniquement de minuscules. |

Journée du mot de passe | Tous les premiers jeudis du mois de mai, c’est la journée du mot de passe! Ce jour-là, l’importance d’utiliser des mots de passe forts et uniques et si possible l’authentification à deux facteurs est rappelée à tous les usagers. |

Le piratage: un jeu d’enfant | |

Après avoir volé un mot de passe, les pirates vont essayer de l’utiliser sur tous les comptes qui appartiennent à la personne concernée. | |

Violations de données | |

Le danger est réel : Liste des vols de données (en anglais) | |

Forts et spéciaux | |

Les mots de passe forts sont uniques et se composent d’au moins 10 caractères (chiffres, majuscules et minuscules, caractères spéciaux). | |

Pas de recyclage ! | |

Ne réutilisez jamais un mot de passe pour vous connecter à d’autres services. | |

Gestionnaire de mot de passe | |

Un gestionnaire de mot de passe vous permet de générer et de gérer plusieurs mots de passe complexes. | |

2 minutes | |

Un programme informatique a besoin de moins de 2 minutes pour pirater un mot de passe de 5 caractères composé uniquement de minuscules. | |

Journée du mot de passe | |

Tous les premiers jeudis du mois de mai, c’est la journée du mot de passe! Ce jour-là, l’importance d’utiliser des mots de passe forts et uniques et si possible l’authentification à deux facteurs est rappelée à tous les usagers. |

Gestionnaire de mot de passe

Se souvenir facilement de ses mots de passe

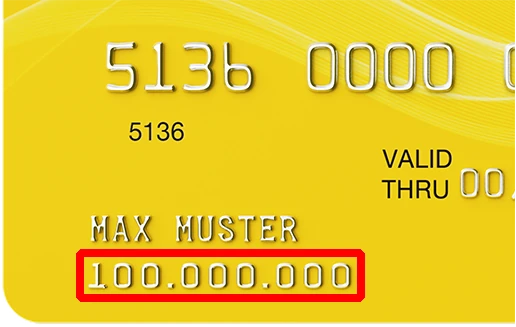

Un gestionnaire de mot de passe vous permet de générer et de gérer plusieurs mots de passe complexes. Il fonctionne comme un carnet de note numérique – à la différence que tout ce que vous y écrivez est crypté.

Une fois qu’il est installé sur votre ordinateur, vous devez créer un mot de passe pour accéder aux données stockées dans votre gestionnaire de mot de passe. Ainsi, vous n’avez qu’un mot de passe à retenir !

C’est ce mot de passe qui va sécuriser tous les autres – alors choisissez-en un qui soit très fort.

Les gestionnaires de mot de passe en bref :

- carnet de note numérique

- toutes les données sont cryptées

- un mot de passe pour sécuriser tous les autres

Vous avez l’embarras du choix !

1Password

Bitwarden

KeePass2

MiniKeePass

KeePass2Android

LastPass

Trousseau / Keychain

SecureSafe

…

Le préposé cantonal à la protection des données, Zurich (Datenschutzbeauftragter Kanton Zürich), vous conseille :

« KeePass2, KeePass2Android et MiniKeePass sont des logiciels de gestion de mots de passe gratuits, fiables et bien établis. LastPass ou SecureSafe offrent des options de synchronisation plus poussées, mais ils sont payants. Par ailleurs, les clés de ces produits sont stockées en externe, ce qui ne garantit pas complètement la sécurité des données. »

Plus d’informations à ce sujet et une analyse comparée des gestionnaires de mots de passe :

Un de vos mots de passe a été volé ? Votre compte a été piraté ?

Pas de panique – voici comment procéder :

- Changez immédiatement votre mot de passe.

- Choisissez un nouveau mot de passe fort et unique.

- Observez de près tous vos comptes en ligne et signalez toute activité suspecte.

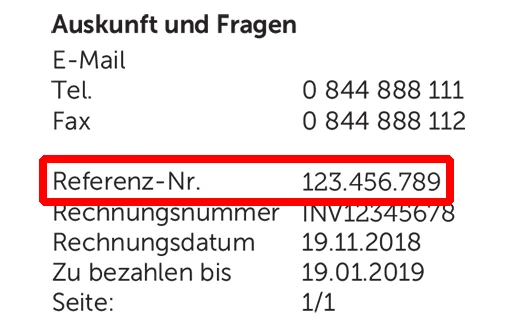

Vérifiez si vous avez été piraté ou non

Vous pouvez vérifier si l’un de vos comptes a été compromis par une violation de données sur

- https://haveibeenpwned.com/ (exploité par l’expert en sécurité Troy Hunt)

- https://sec.hpi.uni-potsdam.de/ilc (exploité par l’Institut Hasso Plattner)

- https://www.checktool.ch (exploité par MELANI)

Ces services collectent des données issues de violations connues et peuvent être utilisés gratuitement par tous ceux qui souhaitent rapidement savoir si leurs données ont pu être mises en danger et leurs comptes compromis suite à une de ces violations de données.